Comment sécuriser les ressources d’informations de l’entreprise ? Pourtant que faire pour que les employés puissent y accéder facilement ? Ces questions se trouvent être parmi les soucis majeurs d’un dirigeant d’entreprise de nos jours.

Les caractéristiques essentielles du SSO

L’authentification unique SSO ou Single Sign On est un moyen utilisé par l’entreprise pour faciliter au mieux l’accès à ses bases de données tout en renforçant la sécurité de ses ressources informatiques. En premier lieu, elle évite les problèmes liés aux mots de passe trop faciles ou encore trop difficiles à retenir. En second lieu, elle permet une meilleure gestion des bases de données par l’intermédiaire de plusieurs formes de méta-annuaires. Puis, ce système d’authentification se trouve être une méthode très sûre qui garantit la sécurité maximum de toutes les données informatiques afin d’éviter toutes sortes de piratages. Bref, SSO authentification selon tools4ever.fr s’avère être indispensable pour l’entreprise et son réseau informatique.

Comment ça marche ?

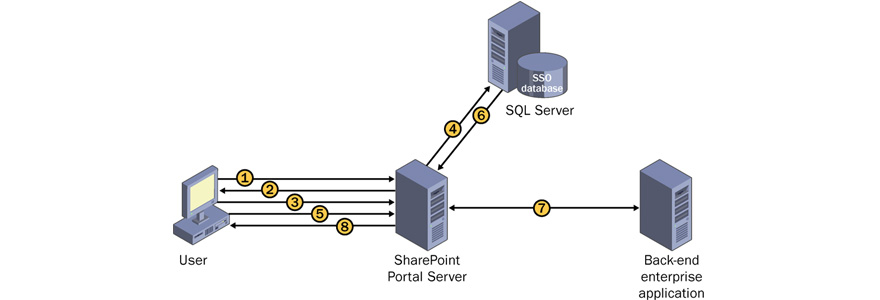

Pour effectuer une authentification unique SSO, des procédures sont à suivre. D’abord, il sera nécessaire de mettre en place un serveur d’authentification donc soit par l’intermédiaire de Yahoo ID, soit par Live ID ou encore par Google account. Puis, il sera également indispensable de recourir à une délégation d’authentification telle que Facebook Auth pour facebook, AuthSub pour yahoo ou encore BBAuth pour Google à titre d’exemples. Ensuite, les données seront stockées, transcrites et mises sous un format adapté. L’échange des données sera alors facilité par l’intermédiaire d’un serveur proxy puis sécurisé par des protocoles divers tels que WS-Federation par exemple.

Pour conclure, le système d’authentification unique SSO ou Single Sign On présente plusieurs avantages. Elle facilite la connexion à un système d’information par l’intermédiaire de l’amélioration de la gestion des mots de passe. Cependant, elle renforce également la sécurité des bases de données des ressources informatiques pour lutter contre les piratages qui sont un réel problème dans le monde d’aujourd’hui. Bref, pour procéder à l’authentification unique SSO, l’utilisation d’un serveur d’authentification et d’une délégation d’authentification sera de mise. En conclusion, il sera dans l’intérêt de l’entreprise d’utiliser cette méthode afin de contrôler au mieux son réseau informatique et de garantir au maximum sa sécurité.